Un reinicio de fábrica ya no es suficiente. Si estás procesando teléfonos usados a cualquier volumen real – recompra, intercambio, venta mayorista o retail – el borrado de datos certificado no es opcional. Los compradores esperan pruebas. Los reguladores esperan cumplimiento. Y el estándar para ambos se vuelve más estricto cada año.

Esto es lo que realmente importa al elegir una solución de borrado de datos en 2026.

Por qué «Reinicio de Fábrica» ya no es suficiente

Un reinicio de fábrica limpia la superficie. No necesariamente sobrescribe los datos subyacentes y cualquiera con las herramientas de recuperación correctas puede potencialmente recuperar lo que queda atrás. Para uso personal, ese es un riesgo manejable. Para un revendedor que procesa cientos de dispositivos por mes, es una responsabilidad.

GDPR y CCPA colocan la responsabilidad en quien manejó por última vez los datos – incluyéndote a ti, incluso si no los creaste. Si un dispositivo que vendiste aún contiene datos personales recuperables, el camino de la aplicación de la ley lleva de vuelta a tu negocio.

Los compradores empresariales y los programas de intercambio corporativo han dejado de confiar en la palabra del vendedor. La documentación ahora es parte del trato, y «lo borramos» no califica.

Qué significa realmente el borrado de datos certificado

El borrado de datos certificado significa que el borrado se realizó de acuerdo con un estándar técnico reconocido, con un registro verificable que demuestra que ocurrió. Esas son dos cosas distintas: el método y la evidencia.

El método importa porque no todos los borrados son iguales. Sobrescribir datos una vez, sobrescribirlos múltiples veces, y el borrado criptográfico – borrar la clave de encriptación para que los datos se vuelvan matemáticamente ilegibles – cada uno ofrece diferentes niveles de garantía. El enfoque correcto depende del tipo de dispositivo, la sensibilidad de los datos y lo que requieran tus compradores o marco de cumplimiento.

La evidencia importa porque un borrado solo es tan valioso como tu capacidad para probarlo. La documentación de cadena de custodia, informes por dispositivo y pistas de auditoría exportables son lo que convierte un proceso técnico en uno certificable.

Estándares clave de certificación que debes conocer en 2026

ADISA (Asset Disposal and Information Security Alliance)

ADISA es la certificación más directamente relevante para la industria de dispositivos usados y disposición de activos de TI. A diferencia de marcos más amplios adaptados de TI empresarial, ADISA fue construido específicamente para organizaciones que manejan equipos al final de su vida útil — incluyendo teléfonos móviles. Cubre:

- manejo seguro

- cadena de custodia

- borrado verificado

- procesos de auditoría

Y lo importante, la certificación requiere verificación independiente. A través del Reino Unido y Europa, ADISA está cambiando rápidamente de ser «deseable» a ser un requisito – particularmente en programas de intercambio corporativo y recompra.n requisito de entrada, no un diferenciador.

NIST 800-88

NIST 800-88 sigue siendo el punto de referencia para la sanitización de medios en América del Norte.

Define:

- clear (sobrescritura básica)

- purge (métodos más exhaustivos)

- destroy (destrucción física)

Incluso fuera de los EE.UU., muchos equipos de cumplimiento empresarial aún referencian NIST al evaluar proveedores.

DoD 5220.22-M

Este es un estándar más antiguo, pero no ha desaparecido.

Aún aparece en:

- contratos gubernamentales

- cadenas de suministro relacionadas con defensa

No lo necesitarás todos los días — pero cuando lo hagas, tiende a ser no negociable.

R2v3 (Responsible Recycling)

La certificación R2v3 se enfoca en la reutilización y reciclaje responsable de electrónicos.

Requiere:

- procesos documentados de sanitización de datos

- trazabilidad

- auditabilidad

En la práctica, los flujos de trabajo certificados por ADISA a menudo satisfacen los requisitos de destrucción de datos R2v3, haciéndolos complementarios en lugar de estándares competidores.

Dónde encaja M360

M360 Diagnostics está certificado por ADISA, lo que significa que su proceso de borrado ha sido auditado y verificado independientemente.

Eso no es lo mismo que «alineado». Está probado.

Al mismo tiempo, los requisitos están evolucionando. Mientras ADISA se está convirtiendo en la línea base en Europa, estándares como NIST 800-88 y marcos como R2v3 son cada vez más relevantes en otros mercados.

M360 está expandiendo activamente sus capacidades de borrado para soportar métodos adicionales y alinearse con estos estándares — para que tu proceso se mantenga compatible mientras cambian las expectativas de los compradores.

El objetivo no es solo cumplir con los requisitos de hoy, sino mantenerse por delante de ellos.

Qué buscar en una solución de borrado de datos

1, Cumplimiento de estándares de borrado

La solución debe establecer explícitamente qué estándares cumple – y donde sea posible, tener certificación real en lugar de alineación autodeclarada. La certificación ADISA significa que un organismo independiente ha verificado el proceso. Una herramienta que afirma ser «compatible con ADISA» sin certificación está haciendo una declaración que nadie ha validado. Esa distinción importa cuando la documentación es examinada.

M360 Diagnostics tiene certificación ADISA y está trabajando activamente hacia certificaciones adicionales – para que las credenciales de cumplimiento se mantengan al ritmo mientras evolucionan los requisitos de los compradores.

2, Pistas de auditoría a prueba de manipulación e informes exportables

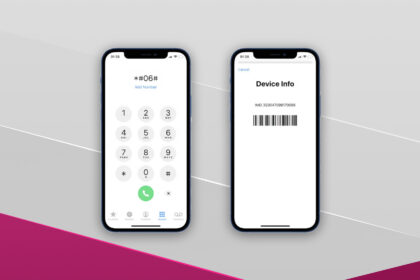

Cada evento de borrado debe producir un informe por dispositivo: identificador del dispositivo (IMEI o número de serie), estándar de borrado aplicado, método usado, fecha y hora, y resultado. Ese informe necesita ser exportable en un formato que tus compradores, clientes empresariales o auditores puedan leer y verificar independientemente – no solo visible dentro del panel del proveedor.

3, Capacidad de procesamiento en lotes

A cualquier escala significativa, el borrado manual dispositivo por dispositivo es un cuello de botella. Una solución capaz debe manejar el procesamiento en lotes – múltiples dispositivos ejecutándose simultáneamente sin requerir intervención del operador por dispositivo. La mayoría de los reacondicionadores encuentran que aquí es donde el retorno operativo se vuelve obvio.

4, Registro de IMEI e identificación de dispositivos

El borrado sin identificación del dispositivo es casi inútil para propósitos de cumplimiento. El registro de borrado tiene que estar vinculado a un dispositivo específico, no a una referencia de lote. El registro de IMEI es el método estándar, y debe ocurrir automáticamente – no como un paso que alguien tiene que recordar completar.

5, Integración con tu flujo de trabajo existente

Una herramienta de borrado independiente que no se conecta a tus sistemas de diagnóstico, clasificación o inventario crea traspasos manuales y ahí es donde se acumulan errores y documentación faltante. Busca soluciones construidas para ubicarse dentro de tu proceso existente en lugar de ejecutarse paralelo a él.

M360 Diagnostics integra el borrado de datos certificado directamente en el flujo de trabajo de procesamiento de dispositivos. Prueba, borra, clasifica y genera un reporte de certificación en una sola sesión sin cambiar plataformas o reintroducir datos del dispositivo en cada etapa.

Cómo la certificación de borrado protege tu negocio

El ángulo de cumplimiento está claro – las acciones de aplicación de GDPR que involucran datos personales en dispositivos vendidos están documentadas y en curso. Lo que recibe menos atención es el beneficio comercial directo.

La certificación ADISA es cada vez más un prerrequisito para vender en programas de recompra corporativa y canales de intercambio empresarial. Los compradores en esos mercados no solo preguntan si los dispositivos fueron borrados — preguntan qué estándar se aplicó, si el proceso fue certificado independientemente, y si el reporte puede ser compartido. Tener eso listo acorta las negociaciones y remueve objeciones que de otra manera las detienen.

M360 Diagnostics está certificado por ADISA y genera reportes de certificación de borrado de datos exportables que dan a las empresas prueba documentada de borrado para cada dispositivo procesado. Cada reporte está vinculado al IMEI del dispositivo y marca de tiempo, haciéndolo auditable y compartible con compradores, clientes o equipos de cumplimiento. Para operadores que procesan teléfonos usados a escala, M360 cierra la brecha entre realizar un borrado y poder probarlo – con certificación verificada independientemente detrás de él, y certificaciones adicionales en progreso.

Eso es lo que separa un proceso de borrado compatible de uno que solo parece serlo.

Señales de alerta que evitar al elegir una herramienta de borrado

Sin estándar nombrado. Si el software no referencia ADISA, NIST 800-88, o un equivalente reconocido, no estás obteniendo borrado certificado, estás obteniendo un borrado sin línea base verificable.

«Compatible» sin certificación. La alineación autodeclarada a ADISA o NIST no es lo mismo que tener certificación. Si un proveedor afirma cumplimiento pero no puede señalar verificación independiente, trátalo como no verificado.

Sin reportes por dispositivo. Un registro que muestra «lote completo» no prueba nada específico. El registro tiene que identificar el dispositivo, el estándar aplicado, y el resultado por unidad, cada vez.

Soporte parcial de iOS y Android. Algunas herramientas manejan Android exhaustivamente pero recurren al reinicio nativo de Apple para iOS, que no cumple el mismo estándar documentado. Verifica que ambas plataformas estén cubiertas por el mismo proceso certificado antes de comprometerte.

Sin vinculación de IMEI. Las referencias de lote sin identificación individual del dispositivo no satisfarán a un comprador empresarial o una auditoría ADISA. El registro de borrado tiene que vincularse a un dispositivo específico.

Operación solo manual. Cualquier herramienta que requiera que un operador confirme cada borrado individualmente se doblará bajo volumen real. Si estás procesando más de 30-40 dispositivos por día, la automatización no es una característica – es estructural.

Reportes cerrados, no exportables. Un estado «borrado completo» dentro de un panel no es documentación de cumplimiento. Si el reporte no puede ser exportado como un archivo compartible, existe solo dentro del sistema del proveedor – lo cual no es lo que ADISA o cualquier proceso de auditoría empresarial acepta.

Borrado como parte de un flujo de trabajo de reacondicionamiento más amplio

El borrado de datos no existe en aislamiento. Se sitúa dentro de una secuencia: recibir el dispositivo, ejecutar diagnósticos, borrar los datos, evaluar condición, clasificarlo, certificarlo, y moverlo a venta. Cada paso produce información de la que depende el siguiente paso.

Las herramientas que solo manejan un paso fuerzan traspasos manuales entre sistemas y ahí es donde se acumulan errores, retrasos y brechas de documentación. Mientras más de esa secuencia puedas ejecutar dentro de una plataforma, más consistente y auditable se vuelve tu salida.

M360 Diagnostics permite a los operadores ejecutar diagnósticos automatizados y borrado de datos certificado ADISA en la misma sesión de procesamiento. Combinado con pruebas en lotes, verificaciones de IMEI y lista negra, clasificación e informes de certificación exportables, M360 cubre el ciclo de vida completo del dispositivo desde la recepción hasta listo para venta sin hacer malabares con herramientas desconectadas o reconciliar registros a través de plataformas.

Para operadores con compromisos de plataforma existentes, M360 se integra con socios incluyendo WholeCell y Phonilab, para que los datos fluyan a través del proceso en lugar de detenerse en un límite del sistema.

La conclusión

El estándar para el borrado de datos en la industria de teléfonos usados se ha movido. La certificación ADISA, el cumplimiento GDPR, y las pistas de auditoría por dispositivo ya no son diferenciadores – son la línea base que esperan los compradores serios.

Lo que separa un proceso de borrado compatible de uno riesgoso no es el borrado en sí – es la pista de evidencia, y quién la verificó. Elige una solución con certificación real detrás de ella, documentación incorporada, y la automatización para ejecutarla a escala. Esa es la combinación que se mantiene cuando alguien te pide que lo pruebes.

FAQ: Soluciones de borrado de datos certificado para teléfonos usados

1. ¿Qué es la certificación ADISA y por qué importa?

ADISA es un estándar de certificación diseñado para organizaciones que manejan equipos de TI al final de su vida útil, incluyendo dispositivos móviles. Verifica que los procesos de borrado de datos cumplan requisitos estrictos y sean auditados independientemente. Para revendedores, es cada vez más requerido por compradores empresariales en Europa.

2. ¿Qué es NIST 800-88 y cómo se relaciona con el borrado de datos de teléfonos?

NIST 800-88 es un estándar estadounidense ampliamente reconocido para la sanitización de medios. Define métodos aprobados para borrar datos de manera segura. Muchos compradores empresariales y marcos de cumplimiento referencian NIST, especialmente en América del Norte.

3. ¿Sigue siendo relevante DoD 5220.22-M en 2026?

Aunque más antiguo, DoD 5220.22-M aún se referencia en ciertos flujos de trabajo gubernamentales y relacionados con defensa. Es menos común que NIST o ADISA pero aún aparece en requisitos de contratación específicos.

4. ¿Qué es R2v3 y requiere borrado de datos?

R2v3 es un estándar de certificación para recicladores y reacondicionadores de electrónicos. Requiere procesos de sanitización de datos documentados y verificables. Los flujos de trabajo certificados por ADISA típicamente satisfacen los requisitos de R2v3.

5. ¿Es un reinicio de fábrica lo mismo que el borrado de datos certificado?

No. Un reinicio de fábrica elimina el acceso del usuario pero no garantiza que los datos sean irrecuperables. El borrado de datos certificado sigue estándares reconocidos y produce prueba documentada del borrado.

6. ¿Se aplica GDPR a los teléfonos usados que se revenden?

Sí. GDPR se aplica a cualquier dato personal manejado durante el procesamiento del dispositivo. Si los datos recuperables permanecen en un dispositivo vendido, la responsabilidad puede recaer en el revendedor. El borrado certificado con documentación de auditoría es la forma estándar de demostrar cumplimiento.

7. ¿Qué características debe incluir el software de borrado de datos?

Busca:

- Estándares certificados (ADISA, NIST)

- Reportes por dispositivo

- Seguimiento de IMEI

- Procesamiento en lotes

- Registros de auditoría exportables

- Integración de flujo de trabajo

8. ¿Cómo maneja M360 el borrado de datos certificado?

M360 Diagnostics está certificado por ADISA e integra el borrado directamente en el flujo de trabajo de procesamiento. Cada dispositivo es borrado, registrado por IMEI, marcado con tiempo y documentado con reportes de certificación exportables.

9. ¿Puede M360 generar reportes de certificación para compradores o auditorías?

Sí. M360 genera reportes por dispositivo que cubren diagnósticos, borrado y clasificación. Estos reportes son exportables y apropiados para compradores empresariales, auditorías de cumplimiento y requisitos de certificación.

10. ¿Cuál es la mejor manera de borrar datos de teléfonos usados en masa?

El enfoque más efectivo combina:

- procesamiento automatizado en lotes

- reportes por dispositivo

- seguimiento de IMEI

- estándares de borrado certificados